Cisco Catalyst 9800 WLC: Cambios en las ACL de CWB (Central Web Authentication)

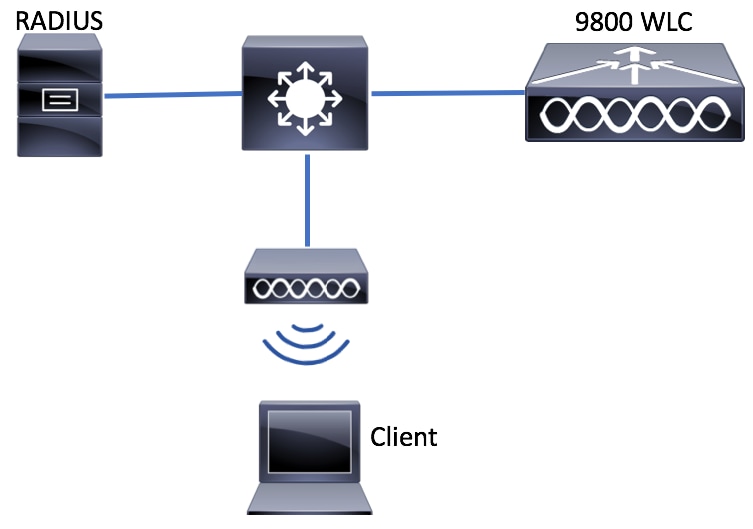

Supongamos que tenemos que gestionar el siguiente entorno:

1 x Servidor Radius (Ejemplo.: Cisco ISE)

1 x Cisco 9800 WLC --> hospeado en una oficina o remote site

1 x Cisco AP

En los antiguos WLC en código AireOS, para poder conseguir crear una SSID de Guest donde nos conectariamos a través de un portal captivo necesitabamos configurar CWA (Central Web Authentication).

Este protocolo funciona de la siguiente manera resumiendolo:

1. Client se conecta a la wifi de Guest y recibe una IP del servidor DHCP

2. Cliente recibe el portal captivo en su navegador (Via el servidor RADIUS o ISE)

3. Cliente introduce su e-mail o cualquier tipo de identificación (no se utiliza AAA normalmente)

4. Cliente recibe acceso a INTERNET

En los antiguos AireOS, los pasos 2 y 4 teniamos que configurar 2 ACL en los WLC: 1 ACL para permitir solo el trafico al servidor ISE y servidores DNS y DHCP y 1 ACL para permitir el trafico a INTERNET y denegar el trafico a IPs privadas.

Ahora en los nuevos dispositivos Wireless de Cisco (basdos en codigo IOS XE) esta ACL cambia por completo y solo necesitamos 1 ACL y es aqui lo extraño hemos de crear deny ACLs de nuestro ISE Policy Service nodes (PSN) si no NO FUNCIONARÁ (es decir, el trafico no nos redirijirá al portal captivo de ISE)

Parece ilógico pero teneis la explicación de Cisco aqui abajo:

Comentarios

Publicar un comentario